網絡盛傳免費激活Vista方法全程揭秘

聲明:本文章中的內容及圖片來均源于互聯網,其中演示的技術細節僅用于試驗環境的技術研究以及漏洞的驗証。文章內容不涉及任何有版權的內容,僅供技術交流研究之用。

“人們正在用錘子猛砸視窗Vista”。

全球最大的黑客組織Defcon的發起人傑弗‧莫斯的這番話耐人尋味。在美國西雅圖市郊的雷德蒙,在微軟寬大園區之中22號樓的一間無窗的會議室里,每天,Windows的開發人員都聚集在這里解決漏洞問題。2007年1月30日,Vista零售版正式發布,與微軟以及伙伴的群情亢奮不同的是,盜版商們卻早已虎視眈眈、蠢蠢欲動。就在Vista發布的一周之後,兩位華人工程師Aeno與BinBin對外正式公布,他們已經通過修改主板BIOS,使得系統獲得與品牌電腦OEM正版授權完全一樣的免激活效果,Vista再度告破。對此微軟沒有發表評論。

2007年1月30日Vista發布後,已成為全球黑客密切關注的對象

就在破解消息從論壇中散播出之後,在短短的一個月之內,網絡上關于利用修改BIOS而破解Vista系統的資料早已鋪天蓋地,當然也有很多網友在論壇上發帖炫耀著他們所謂的戰績。微軟產品激活部門負責人Allen Nieman坦誠,“任何產品保護技術都會最終被破,這只是時間問題”。是誰膽敢在微軟視窗下破“窗”而入?滿身“防盜網”的Vista為何再遭破解?為了讓破解真相盡快浮出水面,以及証實所存在漏洞的消息的真實性,我們展開了為期半個月的調查與深入思考。

一個微軟所“承認”的盜版Vista誕生

自從微軟在Windows XP中開始引入產品激活保護之後,各國技術人員便開始以攻克微軟的激活保護為榮。微軟新一代的桌面操作系統Windows Vista面世之後,各種破解激活保護的方法更是層出不窮。先是用于批量激活的非法KMS 服務器遍布網絡,然後是俄羅斯方式的時間停止法等等。

利用修改BIOS的方法激活後的盜版,之所以說這是微軟所承認的盜版Vista,原因在于成功激活後的盜版的系統也一樣可以在微軟的官方網站上通過正版認証。這是微軟官方網站上所承認的“正版”。

利用BIOS破解操作系統已經不是第一次。早在2005年的WindowsXP時代,網絡上便一再流傳通過Aawrd DMI Configuration Utility工具,在BIOS中加入OEM廠商信息,可免費激活OEM版本的Windows XP系統。轉入2007年,修改BIOS的方法,OEM版本VISTA認証信息被成功偽造在非原生支持SLIC段的BIOS里,再次使得大打安全牌的Vista系統陷入尷尬的境況。一位已經修改成功的網友向泡泡網透露:“前提是要改好BIOS。有MSDN版本Vista,使用ASUS CD KEY安裝後導入証書就能免激活,而且還可以得到微軟的認証。”

破解Vista激活機制三大方法

全世界的黑客們,都希望找到這個被開發者稱為“史上最安全”的操作系統軟件的“命門”,為此大家前僕後繼。目前,網絡上已經透露出三種破解Vista激活機制的方法:

1、時間停止法

原理:TimeStop(時間停止)法,首先更改系統時間為2099年12月31日(vista支持的最後時間),破解完後更改為當前時間,通過停止Vista中的計數器以達到強行凍結Vista驗証時間的目的,最終系統激活時間定格在30天。黑客組織已經在網絡上提供傻瓜激活程序下載,最新的2.0版可以激活64位操作系統。

缺陷:不享有自動更新以及微軟其它服務,一旦把機器設置為自動更新,TimeStop失效,甚至可能導致系統癱瘓。

2、KMS激活法

原理:此方法主要針對激活Windows Vista Enterprise(企業版)。為了防止在XP時代的免激活企業版的散播,Vista要求集體用戶必須激活每一個副本的操作系統。通過與KMS(Key Management Service,密鑰管理服務)服務器連接,用戶可在電腦上激活Vista系統,而破解者們,正是利用VMware Workstation 5.5.3這樣一個虛擬機軟件,使用VMware鏡像和VBS腳本複制一個本地KMS,使得可以繞過微軟企業版Vista系統的反盜版機制成功激活Vista系統。

缺陷:Home和Ultimate版不能接受KMS密鑰,僅能在 Business(商業版)或Enterprise(企業版)下使用;必須每6個月重新啟動KMS服務器激活一次。

3、OEM激活法

原理:利用的是微軟OEM中用于輔助激活的SLP(System-Locked Preinstallation)技術的漏洞(不感興趣的可以無視),通過修改BIOS中的信息再配合導入的正版OEM証書文件來獲得永久性的激活以及正版認証。危險系數最高,但破解後能得到與Vista正版相同的升級服務。

缺陷:可能導致主板損壞或者功能缺失的危險。

針對第一、第二種方法,微軟早在去年12月便發布了名為Windows Vista Validation Update KB929391的升級補丁,然而就在補丁發布後的3小時內,該方法再次告破!目前,OEM激活法可謂最為火熱,因為成功率最高以及破解成功後可以真正實現原版功能。對于現在各大論壇中討論得最為火熱的OEM激活法,網絡上的提供的“招數”以及“服務”更是空前。

再遭黑客戲弄 網上爽爆“一站式”服務

與微軟在各大電腦賣場中熱鬧非凡的Vista活動相同,在各大論壇中關于利用BIOS破解激活Vista信息的討論也早已是熱火朝天。從教程到已經修改好的BIOS下載,從視頻解說甚至到“一站式”免費帶改服務,對于破解Vista系統甚至已經到了空前的地步。

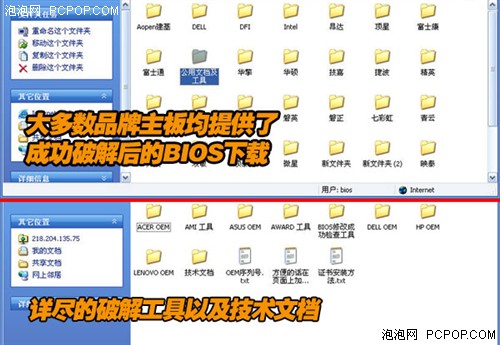

◎ 奇事一:別人改好,你下載就成

◎ 奇事一:網絡驚現免費修改教程

◎ 奇事二:你不會改,網友竟免費服務

據調查後了解,目前在網上只發現ASUS的三樣齊全:各版本KEY、acpislic.bin、oemcert。聯想的OEM缺acpislic.bin,除HP版KEY外無其它KEY,而其它個別品牌只有HPKEY,連oemcert都沒有。與破解修改Award BIOS相比,AMI的BIOS顯得更為困難一些。

為何普通DIY兼容機無法成功激活OEM版Vista?

因為DIY兼容機在BIOS中缺少ACPI_SLIC表,無法滿足SLP 2.0驗証。一切的問題,在于BIOS。目前,最重要的過程便是在BIOS中添加SLP 2.0支持,在無BIOS源碼的情況下,添加一個包含SLP証書公鑰和SLP標志的ACPI_SLIC表到BIOS中。目前,僅能通過替換現有的、功能較小的ACPI表來實現與OEM版本BIOS的吻合,而要實現動態修改添加尚存在一定的難度。使用靜態替換法,可能導致的問題便是在更新完BIOS後,無法再更改內容的容量。

國內某私人FTP上提供的破解資源下載,甚至超過了破解XP的勢頭

普通版本的BIOS和OEM版本的BIOS有何區別呢?

經過研究發現,OEM版本中的BIOS多出SLP証書公鑰和SLP標志,它們均存儲在OEM硬件內,寫入在BIOS的ACPI_SLIC表中,而這些是非OEM版本BIOS所不具備的。

在玩家對Vista存在的漏洞驗証過程中,通過使用MMTOOL分離BIOS文件,發現OEM版BIOS中包含534c4943 (十六進制)字段,這些正是SLIC表格標記。它們一般都可以加入slp20pubkey和slp20marker兩個模塊338字節地址空間。如果滿足大于338字節空余空間及SLIC表格標記,便是OEM版本的BIOS。SLIC(System Liscensed Internal Code)翻譯成中文就是預安裝系統許可內部固有代碼。

Vista如何被破解激活?簡單三步走

看完一大堆的圖片資料以及網友破解成功後的截圖,那麼Vista是如何被成功破解且被成功激活的呢?下面我們用簡單的幾個步驟來演示第三方技術人員破解的整個過程。

第一步:改寫BIOS,符合OEM信息需求

Vista會根據BIOS中是否包含OEMID字串和OEMTableID字串,以此確定是否通過SLP驗証,SLP驗証失敗,則要求進行產品激活。ACPI SLIC表信息為374字節,前36字節為表頭,後338字節為OEM版本需要認証的信息。只要滿足BIOS中有SLIC表、RSDT表這兩項且修改正確,那麼此時的BIOS一般就可以認為是修改成功的。

‧更改主BIOS模塊

‧更改ACPI表

改寫完BIOS後,在DOS下刷新更改後的BIOS文件。有些主板的BIOS在刷新為修改版本的BIOS後,會出現設置BIOS後無法保存的現象,可以進入利用系統下刷新BIOS程序刷新原版BIOS。通過修改BIOS後,通過替換OEM授權証書以及OEM KEY的方法激活Vista系統。

第二步:更改系統為OEM序列號和OEM証書

Windows Vista OEM版本認証機制概述:與Windows XP中只對DMI信息做認証不同的是微軟在Windows Vista系統內部署了更為嚴密的認証機制。在啟動過程中首先認証安裝序列號,隨後通過OEM廠商自己的証書文件對BIOS里的公鑰及標識文件分別進行驗証,如果驗証通過版本及被識別為免激活OEM版本。

一位成功修改後的網友,這樣說到“接下來的安裝過程就和普通的Vista安裝完全一樣了。在輸入序列號的時候不要輸入,然後選擇HOME PREMIUM版本,安裝就是免激活的。”

第三步:重啟計算機,成功激活Vista!

重啟機器進入vista,鼠標右鍵點桌面上的 計算機-屬性,會出現windows已激活字樣,說明修改成功。同時,可以通過運行slmgr.vbs -dlv和slmgr.vbs -xpr命令查看Vista狀態。

這樣的方法,成功破解Vista後的幾率是多少呢?據一份來自國內某Vista論壇的投票統計的結果,有38%的用戶已經通過該方法成功修改並激活Vista系統,有14%的用戶成功修改後卻無法激活,而存在著20.3%的用戶因修改BIOS失敗後,主板返修送回工廠。

2001年6月29日,微軟第一次對Windows系統詳細闡述了“激活”的概念,然而正是從那時起,破解組織們的動作變得更為瘋狂。已經被破解的Vista系統,是什麼樣的漏洞使得破解有機可乘,微軟在此次Vista系統中,在防盜版機制上又做了哪些改進呢?