|

|

|||||||

| 論壇說明 |

|

歡迎您來到『史萊姆論壇』 ^___^ 您目前正以訪客的身份瀏覽本論壇,訪客所擁有的權限將受到限制,您可以瀏覽本論壇大部份的版區與文章,但您將無法參與任何討論或是使用私人訊息與其他會員交流。若您希望擁有完整的使用權限,請註冊成為我們的一份子,註冊的程序十分簡單、快速,而且最重要的是--註冊是完全免費的! 請點擊這裡:『註冊成為我們的一份子!』 |

|

|

主題工具 | 顯示模式 |

|

|

#1 |

|

榮譽會員

|

Jetico in ubuntu Way 之:牛刀小試

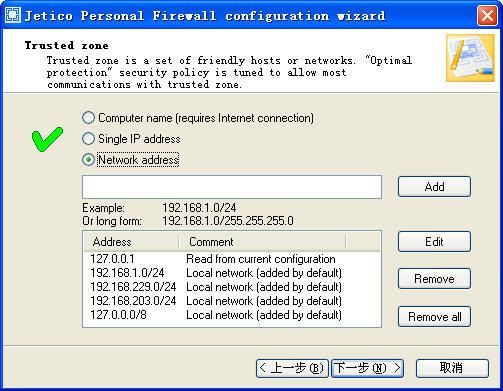

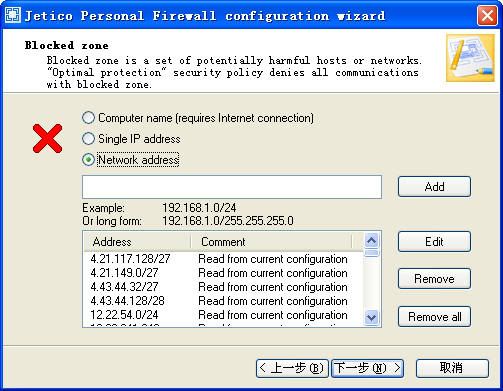

作者:ubuntu 版權聲明:本文采用GNU Free Documentation License 簡稱GFDL,在遵守GFDL,非商用以及保留作者和版權聲明的前提下,你可以任意轉載本文。將本文用於商業用途請先聯繫作者,以獲得授權。作者不對讀者使用本文中軟件造成的損失承擔任何責任。 本文作者保留對違反本聲明的行為進行法律訴訟的權利。 附加聲明:在互相尊重的前提下,歡迎任何人指正及討論,本人願意回答力所能及的問題。對於不調查,不舉證,一概憑主觀臆測的評論,本人一律不予回復,以免口舌之爭。本人誓死捍衛您的言論自由,但前提是您要拿出令人信服的證據。 Jetico Personal Firewall 以後簡稱JPF。在我看來,它的規則設置並不複雜。無非是把已經公認的Network Rules和Aplication Rules用JPF自己的設置方式,重新設一遍而已。前提是你對TCP/IP協議和防火牆有點瞭解,對服務,對連接阜,對常用的程式有點認識。起碼,你對照JPF的log能寫出對應的應用程式規則。 嘿,看你說的那麼容易,不能光說不練是吧。 那好,你看我怎麼折騰的。 基本設置 設置JPF需要時間,耐心和細心,不具備以上條件的暫時不要裝JPF啦。 安裝之前的準備: 1.斷開Internet。 2.卸載現有的防火牆,關閉XP自帶防火牆。 3.全盤掃瞄病毒,或者至少掃瞄系統盤和訪問網絡的軟件。 4.reboot 5.安裝JPF。最後一步,一定要選擇設置Trust Zone和Block Zone。 6.reboot   重啟,看到有JPF的彈出視窗,說明你安裝算是正常。JPF管這些彈出視窗叫學習模式,在我看來不是學習模式,是折騰模式,折磨模式。面對這一大堆視窗,好人也要掛掉。當然了,在沒有規則模板,在不能由Log直接產生規則的情況下,那東西還是有用的。目前的情況是很多人只看排名,不看手冊,只好用折磨模式,然後得出結論:JPF很煩,視窗N多。 我要做的第一件事,就是任務欄右下角JPF圖示,把Security policy 設成Allow all,然後升級殺毒軟件,開個瀏覽器如:Opera,把和JPF設置有關的網頁打開。然後,改成Block all。插一句,使用非IE內核瀏覽器是個好習慣。 老有人說JPF記不住規則,那是你不會用,Option表菜單和圖裡一樣就可以啦。  我下面要做的是新增幾條規則,阻止對135和445連接阜的訪問。為什麼? 因為,有人說JPF預定開放135和445連接阜,這是不對的。JPF的預定規則寫的很專業,嚴謹且簡潔。經過我在Shields Up和 ![http://scan.sygate.com的測試,這兩個連接阜是Block/Stealth的,只要是預定規則。對於135和445的TCP訪問,在JPF中是用ask,而不是用reject,所以會有對話框彈出,並且無論你是允許還是阻止都能通過測試。JPF同樣處理的連接阜還有137-139。所以用不到上述連接阜的人,可以和我一樣處理,加幾條reject規則,避免視窗的騷擾。關於這幾個連接阜的作用,大家可以谷歌。<br />

<br />

不需要DCOM-RPC服務的,可以關閉135連接阜。撥號上網,不使用局域網的可以像我這樣關閉137-139,445。局域網要使用NetBios服務,如果要訪問的網段在Trusted Zone應該也可以關閉上述連接阜。<br />

<br />

NetBIOS 使用下列連接阜協議功能:<br />

UDP/137(NetBIOS 名稱服務)<br />

UDP/138(NetBIOS 資料回報服務)<br />

TCP/139(NetBIOS 交談服務)<br />

137,138是udp連接阜。當通過網絡鄰居傳輸文件的時候就是通過這個2個連接阜.139連接阜是netbios提供服務的tcp連接阜。<br />

<br />

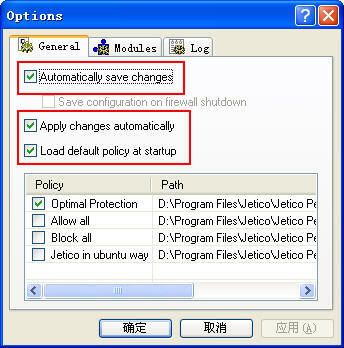

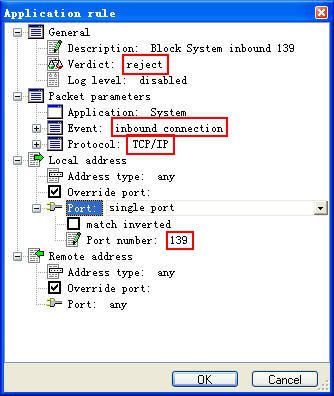

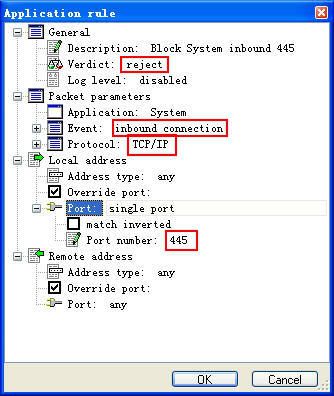

在Root-->Application Table-->Ask User 加一條屏蔽inbound connection 135-139連接阜的規則,如圖:<br />

<br />

Description:Block svchost port 135-139<br />

Condition:<br />

Application:c:\windows\system32\svchost.exe<br />

Event:inbound connection<br />

Protocol:TCP/IP<br />

Local address:any<br />

Local Port: from 135:139<br />

Remote address:any<br />

Remote Port:any<br />

Action:reject<br />

[img]http://i81.photobucket.com/albums/j205/ubuntu6/Jetico/block135.jpg](http://scan.sygate.com的測試,這兩個連接阜是Block/Stealth的,只要是預定規則。對於135和445的TCP訪問,在JPF中是用ask,而不是用reject,所以會有對話框彈出,並且無論你是允許還是阻止都能通過測試。JPF同樣處理的連接阜還有137-139。所以用不到上述連接阜的人,可以和我一樣處理,加幾條reject規則,避免視窗的騷擾。關於這幾個連接阜的作用,大家可以谷歌。<br />

<br />

不需要DCOM-RPC服務的,可以關閉135連接阜。撥號上網,不使用局域網的可以像我這樣關閉137-139,445。局域網要使用NetBios服務,如果要訪問的網段在Trusted Zone應該也可以關閉上述連接阜。<br />

<br />

NetBIOS 使用下列連接阜協議功能:<br />

UDP/137(NetBIOS 名稱服務)<br />

UDP/138(NetBIOS 資料回報服務)<br />

TCP/139(NetBIOS 交談服務)<br />

137,138是udp連接阜。當通過網絡鄰居傳輸文件的時候就是通過這個2個連接阜.139連接阜是netbios提供服務的tcp連接阜。<br />

<br />

在Root-->Application Table-->Ask User 加一條屏蔽inbound connection 135-139連接阜的規則,如圖:<br />

<br />

Description:Block svchost port 135-139<br />

Condition:<br />

Application:c:\windows\system32\svchost.exe<br />

Event:inbound connection<br />

Protocol:TCP/IP<br />

Local address:any<br />

Local Port: from 135:139<br />

Remote address:any<br />

Remote Port:any<br />

Action:reject<br />

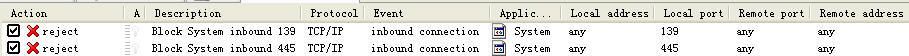

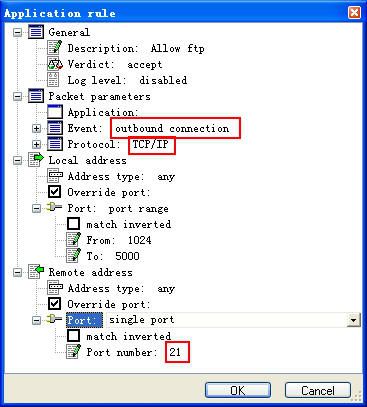

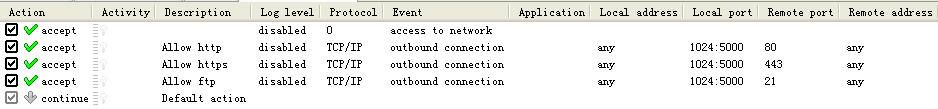

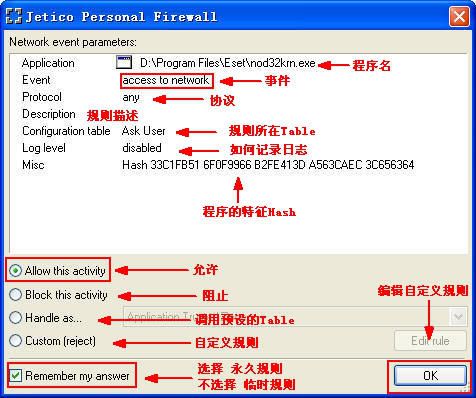

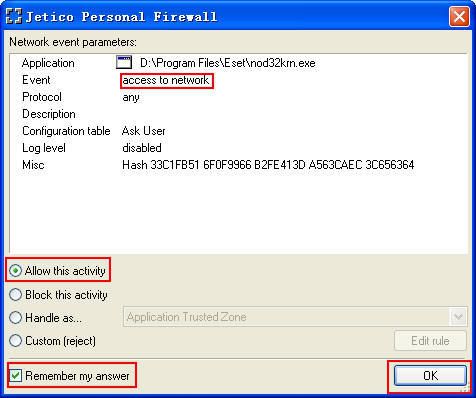

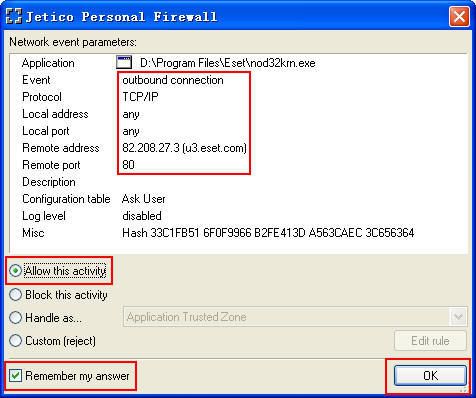

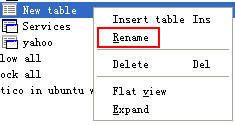

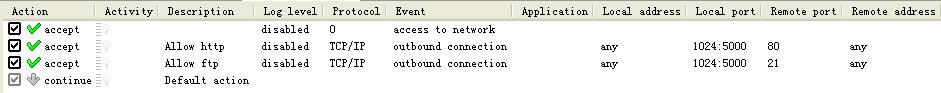

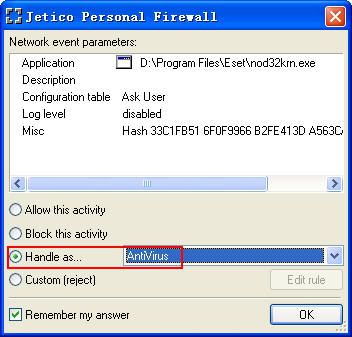

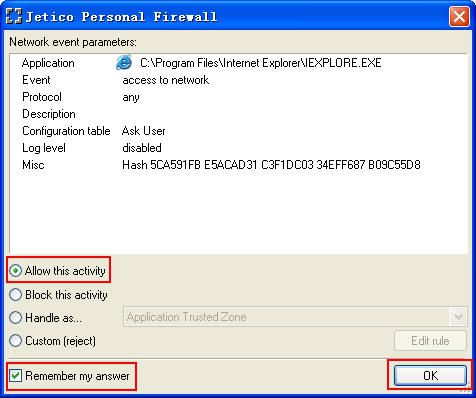

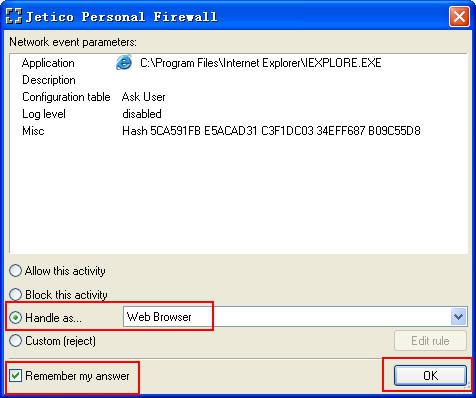

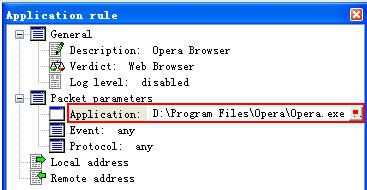

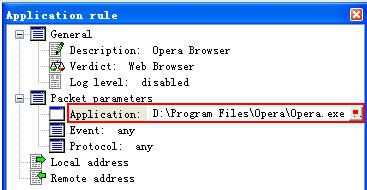

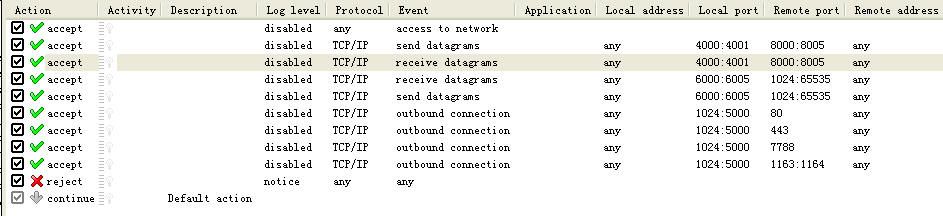

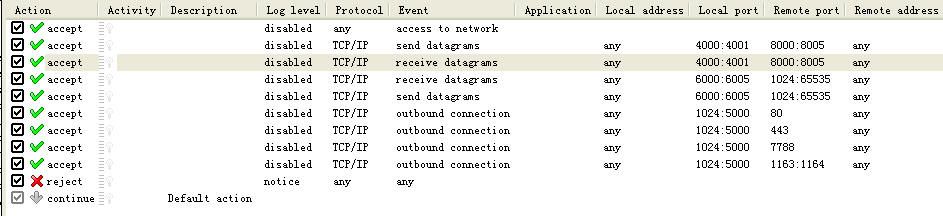

[img]http://i81.photobucket.com/albums/j205/ubuntu6/Jetico/block135.jpg)  SMB 使用下列連接阜: TCP/139 TCP/445 在Root-->Application Table-->Ask User 最上面加一條屏蔽inbound connection 445連接阜的規則,如圖: Description:Block System port 445 Condition: Application:System Event:inbound connection Protocol:TCP/IP Local address:any Local Port : single port 445 Remote address:any Remote Port:any Action:reject  Block System inbound 139  Block System inbound 445  我為什麼這樣寫規則。因為JPF手冊裡規則由Condition和Action組成,並且我加入了Description。 我建議以後其它人回答有關規則問題的時候,也使用相同的格式或者附圖。 有興趣的可以把上面的幾條規則clone一下,將Event改為receive datagrams ,可以Block receive datagrams。 以上,只是展示下,Jetico怎麼寫規則,這叫第一印象。只是給新人看看而已,關於這些連接阜,還有更高效的組織規則的方式,那是以後的事。 Table入門篇 Jetico一個很重要的特點是:Rule Table。下面的很多內容都是圍繞Table展開的。 接下來是瀏覽器Opera 用Opera的有福咯,不用Opera的也不要擔心,規則是一樣的。 JPF難得有幾個預設規則,包括瀏覽器Web Browser和郵件客戶端Mail Client。Opera強吧,又是瀏覽器,又是郵件客戶端,還能BT。。。 其它IE,FF只能是瀏覽器。 直接修改Web Browser 如圖:加一條允許瀏覽器ftp下載的規則,不喜歡的可以不加。你還可以加入81-83,3128,8080之類的。 要避免彈出提示視窗,加一條reject規則,可以不加。   Root-->Application Table-->Ask User 右邊規則區 右鍵-->New Application rule加入Opera的規則,使用預設的Web Browser Table 如圖: 那些沒有Mail Client的瀏覽器就不用設置Mail Client啦。或者選擇自己的Mail Client設置。記住要加到ask前面。   所以呀,要避免彈啊彈的,就要先設置模板規則,或者匯入別人的設置,最好的辦法就是參考以前防火牆的規則來設啦,比如OP論壇有一篇文章不錯,我以後就參考它設置。 當然啦學習模式,無法避免,我們接下來看看通過對話框設置規則。 把Security policy 設成Optimal Protection,升級下殺毒軟件,比如NOD32,首先,彈出如下視窗。兩部分,一個是對事件的描述,程式名,事件,協議,規則所在的Table,是否記錄日誌,程式Hash;一個是如何處理事件,允許,阻止,用預設的規則處理,自定義規則,記住我的選擇。  記住啦,要JPF記住規則的話,Remember my answer的勾要打上。 第一個事件,access to network如圖處理。  第二個事件是outbound connection 到升級服務器的80連接阜,如圖處理。  NOD32規則完成。 Table實戰篇 那我的殺毒軟件是KAV,Ewido,瑞X,金X或者其它的話,難到還要一個一個視窗和程式的去新增嘛?有沒有偷懶的辦法。當然有。 我們需要建立一個AntiVirus的Table,就像預設的Web Browser一樣,不過是殺毒軟件的通用規則而已。 右鍵Root-->Insert table,右鍵New table-->rename-->AntiVirus  左鍵AntiVirus,發現只有一條預定規則 continue。 Root-->Application Table-->Ask User,把NOD32的兩條規則拖到Antivirus,記住左鍵拖是移動,右鍵拖是複製,我們用左鍵移動。 如圖修改規則,把Application留空,這樣就變成了通用規則。如果升級要用到ftp的話加一條Allow ftp的規則。  下面就可以到Ask User裡新增一條NOD32規則  或者重新升級NOD32,在對話框裡如圖操作。  接下來,重複把其它殺毒軟件都加進去。 通過學習模式設置IE 一般用下圖:  使用Table的話是這樣的:  小結: 為什麼要用Table呢? 我直接在學習模式裡一個一個設置,不是也挺好的。 我們可以假設一下:如果一個AntiVirus程式有10條規則,如果有10個這樣類型的程式,就要100條規則。還不累死你。如果用了Antivirus Table的話,只需要20條規則,工作量是1:5。另外,JPF搜索規則的速度顯然也會加快。還有,好多人說,一旦程式升級,JPF會讓你把所有規則重新設置一遍,太麻煩了。顯然,這些人還沒入門,根本不懂得Table是幹什麼的。比如我的Opera升級啦,因為我使用了Web Browser Table,我當然不用把什麼80,443,8080之類的再設一遍,我只要把Ask User裡的那條Opera的規則裡的Application重設一下,讓它用新的Hash就可以了。  =823) window.open('  ');\" onload=\"if(this.width>'823')this.width='823';if(this.height>'564')this.height='564';\"> ');\" onload=\"if(this.width>'823')this.width='823';if(this.height>'564')this.height='564';\">JPF規則包的最高境界就是規則基本上由通用的Table組成,並且盡量不使用Trusted Zone。 再加個QQ,算是完成了一個自己的基本JPF 規則。  =823) window.open('  ');\" onload=\"if(this.width>'823')this.width='823';if(this.height>'564')this.height='564';\"> ');\" onload=\"if(this.width>'823')this.width='823';if(this.height>'564')this.height='564';\">要想繼續折騰的,自己多摸索吧。 It's Jetico in Ubuntu Way! 本文所有規則僅供參考,由於個人情況不同,切勿完全模仿。 Jetico 個人防火牆 v1.0.1.61版 http://www.slime2.com.tw/forums/show...ghlight=Jetico 決Jetico Personal Firewall1.0.1.61漢化後不能啟動問題 COPY漢化文件的時候,下面兩個文件不要考,然後重新啟動Jetico Personal Firewall就可以。 fwsetup.exe fwsrv.exe 此帖於 2006-06-02 08:01 AM 被 psac 編輯. |

|

|

送花文章: 3,

|

|

|

#2 (permalink) |

|

榮譽會員

|

完成了對JETICO的粗放駕馭,特來談談感受。(希望有參考價值)

JETICO用了幾天,用脖子疼的代價換來了對它的粗放形駕馭,特來說說感覺,希望對和我一樣電腦水準不高,而又窮追求的人帶點參考價值。順便也來請教些問題 現在我從我選防火牆的擇重點來說說JETICO,「*****」來評分,5分最高,1最低: 1。防火功能要強。這是作為防火牆的本責,而且為了速度我就只用了一道裸牆,沒有任何臨時監控,萬一中了毒再殺。所以牆對我來說很重要。它牢不牢對於這一點我還沒有發言權,因為只用了幾天,我想今年的防火牆評比它拿了第一至少能說明一些問題。就這一點我從心理上給他打5分 ***** 2。速度,這一點我非常重視。我的ADSL就那麼1。5MB,如果對速度影響較明顯我決對不會考慮。為了速度而放棄臨時監控也可以看出我對速度的重視。 JETICO這一點做的很不錯。我用過OP ZA 卡巴 LNS。就這四款來說,我感覺它明顯快於OP 和ZA,和LNS差不多。當然它沒有裸奔來的快。4分 **** 3。資源佔用。本來我還不是很重視這一點但用了OP過後就那個安裝每天都5MB 5MB的增大,而且我還不知道它大在什麼地方(可能是日誌吧,但沒找到在哪)。於是我就重視了。OP開的時候很怪,有的時候占記憶體50MB,有的時候只有1MB左右,ZA 16MB。而這個一直在5MB左右,LNS最好。就這一點 4 分 **** 4。美觀,咳,我覺得這一點會影響一個人的心情。上網有的時候也是一種心情,由其是當病毒找你麻煩,你心情煩躁的時候。JETICO做的很簡約,還可以做的更好看。就那麼幾個鍵給你設定,就外觀來說和OP差不多。比LNS更好看,LNS太簡單了,其實我對現在防火牆外觀都不是很看好。當然這一點個人感覺差異很大,我也只說我個的看法,如果說絕對值只能給3分 *** ,而相對值,不好打,因為我只用過ZA OP LNS 卡巴。JETICO算比較好的。 5。宜用性,說實在的,就我而言,覺得這款防火牆第一次用確實比較難。英文就不說了,我英文不好,可能你會告訴我有漢化包,但那個漢化包根本就不全,看了中文不知道是哪個英文和它對應,用了不如不用,我相信我比很多人都想用英文的,我英文實在很菜。還有就是它很敏感,有什麼風吹草動就要報告。所以視窗是頻繁的跳出來。只有對每一個規則好好的看看,一一設定。而我對電腦研究的不是很深入(我想很多朋友研究的都不是很深)所以對它的一些提示不瞭解,一個連接阜開還是不開很拿不準。昨天才解決了上QQ的問題,但浩方的問題還沒解決,真不知道浩方是怎麼做的,本機連接阜和遠端連接阜一直在變。昨天搞了3小時都沒摸著頭。它的麻煩程度和LNS有的一拼,很多朋友說比LNS還要麻煩,對於類似於我這種英文不好,對電腦研究不是很深的人的說阻力不小,所以這一點我只能給一分 * 6。穩定。怎麼說這個呢。現在網上的那個最新的JETICO,也就是我用的這種好像只是一個測試版~我感覺不是很穩定。比如剛剛上網的時候。突然就上不了網了。搞不懂,只得重新啟動,重新啟動後又能上了~~原因我一直沒弄明白。(我保證在這之間我沒動裡面的設定)嗯,也可能是我RP的問題吧。其他還沒什麼問題貌似。所以我主觀的給3分 *** 7。功能。這一點我只談它的多樣化方面。記得以前看了一篇叫「LNS向左,OP向右」的文章(好像是這名兒)JETICO更像LNS功能專一,就只是一個裸牆。沒其他的。我比較喜歡這種乾淨的感覺。總覺得功能多了會影響速度。就這一點人個有好吧,可能以後有一天我會更喜歡OP的那種功能強大的感覺的。不過現在喜歡這種口味,所以給5分 ***** 8。其他方面。首先它口碑不錯,NO1。還有就是個用著很新鮮,是一種全新的防火牆體驗(如果你要把它叫做享受的話~~)一手一腳自己幹,自已做規則,很一種自己防火牆的感覺,有成就感。我是比較喜歡嘗新人的。所以覺得可以打個4分 **** 總結,總的感覺還是算比較滿意。其實我覺得在操作上來說它是OP和LNS的結合體,JETICO規則類似於LNS,功能專一,在管理上類似於OP,它可以設定分類。我覺得它的不是很適何我們這種對電腦知識是是半罐水的,要想安全就得懂連接阜和其他那些不知明的術語。頭疼。我想在我徹底崩潰之前我會用下去。 |

__________________

|

|

|

|

送花文章: 3,

|

|

|

#3 (permalink) |

|

榮譽會員

|

原創:幫您設定jetico防火牆規則

圖片:  圖片:  現在各大安全論壇上對Jetico防火牆的討論非常熱烈,很多朋友都想試試,但最終使用的並不在多數,原因主要一是因為英文原因,二是Jetico防火牆功能強大,自由度非常高,想要設定一個大家都通用的規則難度很大,大概是這兩方面的原因吧,始終未見哪個論壇出過象LNS那樣的統一規則包。 為了能使更多的朋友使用這款好牆,偶願意和大家一起交流Jetico防火牆的使用經驗。如果你是剛剛使用jetico,對不停跳出的連接提示不勝其煩,或是你已經對Jetico熟悉了一定程度,但對你的自訂規則設定還不是太滿意,還想進一步修改完善,請你把你的jitico自定的規則打包用附件上傳,偶來幫你修改,量身設定。方法請看圖,然後把儲存下來的規則打包上傳。(為防止遺忘,請簡信通知)。當然,限於能力水準,失誤之處在所難免,歡迎各位高手拍手指正。^_^ |

|

|

送花文章: 3,

|

|

|

#4 (permalink) |

|

榮譽會員

|

Jetico2.0 Beta試用體會小結

描述:一、功能(1)支持MAC卡位址和底層協議 圖片:  描述:二、ACL 圖片:  描述:三、間接訪問細節控制 圖片:  昨天下載並試用了Jetico 2.0Beta,雖然程式的卸載和載入以及i18n還有Bug,但其核心功能卻已經十分完善了。下面就我試用Jetico新功能的體會及與大家分享。 1、新版本已經支持低級的底層協議和MAC地址。防護深度勘比LnS,用Jetico2.0可以輕易防範ARP攻擊(見圖1) 2、新版本已經支持多語言,i18n特性大為提高。以後使用jetico將再也沒有語言門檻。 3、引入應用程式和IP分組的特性。組的規則可以實現一對多的對應。相比Tiny只能對組規一一對應而言,定制更靈活方便。 4、與系統結合緊密。可以根據ACL來分配用戶對Jetico的操控權限(見圖2) 5、支持IP位址的範圍定義的功能。以前的版本可以用";"(分號)來分隔若干個IP,顯現可以用"-"(短劃)來定義一個範圍的IP了 6、規則參數交談視窗中的Advanced按鍵似乎不能啟動,可能在beta版中還沒有打開這個功能。(註:後經發現,只要把事件定義為詢問模式,就可以計劃高階按鍵) 7、支持手動和自動的應用程式HASH校驗。可以手動定義、更新應用程式的HASH碼,防止篡改。而且hash校驗可以和應用程式過濾整合(預定不整合),更是把這個模塊做的強化而靈活了。 8、4大防護手段:序訪問網路;間接訪問網路;通訊;工作行程攻擊可以自定義忽略、停止和學習3種模式為。可以減少部分類型的彈出視窗。 9、增強了indirect的細節控制。將高階木馬採用的反彈、dll注入、父工作行程繼承、守護工作行程呼叫等技術細緻入微地辨別出來。(見圖3) |

|

|

送花文章: 3,

|